在数字化浪潮席卷全球的今天,网络空间已成为国家发展的新疆域、社会运行的新平台和人民生活的新空间。与之相伴的是日益严峻的网络安全威胁,从数据泄露、勒索软件到高级持续性威胁(APT),攻击手段层出不穷。在此背景下,网络与信息安全软件开发的核心任务之一,就是构建主动、智能、纵深的安全防御体系。而漏洞扫描技术,正是这一体系中不可或缺的“探针”与“基石”,它通过系统性发现与评估潜在弱点,为软件的安全生命周期的每个环节注入“免疫力”。

一、 漏洞扫描:从被动应对到主动防御的范式转变

传统安全模式往往遵循“事件驱动”的被动响应逻辑,即在攻击发生或漏洞被利用后才采取补救措施,代价高昂且治标不治本。现代网络与信息安全软件开发已将安全左移,倡导“设计即安全”和“持续安全”。漏洞扫描正是实现这一转变的关键技术手段。它并非仅在开发末期进行,而是贯穿于需求分析、设计、编码、测试、部署、运维的全过程。

- 开发阶段(Dev): 集成到IDE和CI/CD流水线中的静态应用程序安全测试(SAST)和软件组成分析(SCA)工具,能在代码提交和构建时自动扫描源代码、开源组件及第三方库中的已知漏洞(如CVE条目)、不安全编码实践和许可证风险,实现“早发现、早修复”,极大降低修复成本。

- 测试阶段(Test): 动态应用程序安全测试(DAST)和交互式应用程序安全测试(IAST)模拟外部攻击者对正在运行的应用程序(如Web应用、API)进行黑盒或灰盒测试,发现运行时才能暴露的漏洞,如SQL注入、跨站脚本(XSS)、逻辑缺陷等。

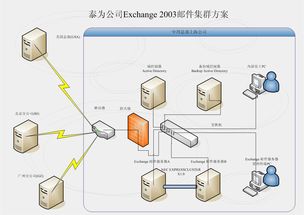

- 部署与运维阶段(Ops): 对线上系统、网络设备、云环境、容器及操作系统进行定期或持续的配置扫描与漏洞评估,确保部署环境符合安全基线,并及时发现新公开漏洞的影响范围。

这种全程嵌入的扫描机制,使安全从“质检环节”变为“生产标准”,驱动开发团队建立安全开发闭环。

二、 技术融合:智能化漏洞扫描赋能新一代安全软件

随着攻击技术的演进,简单的特征匹配式扫描已力不从心。现代漏洞扫描技术正与多种前沿技术深度融合,成为网络与信息安全软件开发的智慧引擎:

- 人工智能与机器学习(AI/ML): AI模型可用于分析海量漏洞数据、代码模式和历史攻击数据,以预测未知漏洞类型(0-day)、评估漏洞真实风险等级(而不仅是CVSS分数)、减少误报和漏报,并能自动生成修复建议或补丁。智能模糊测试(Fuzzing)能更高效地生成异常输入,发现深层次程序缺陷。

- 威胁情报驱动: 扫描系统集成实时威胁情报源,能够优先扫描与当前活跃攻击活动相关的漏洞,使安全响应更具针对性。情报驱动的扫描知道“坏人在用什么”,从而聚焦最关键的风险。

- 云原生与DevSecOps集成: 扫描工具以微服务、API形式提供,无缝集成到云原生架构和DevSecOps工作流中,实现对容器镜像、Kubernetes编排文件、基础设施即代码(IaC)模板的自动化安全审计,确保云上资产“出生即安全”。

- 协同与可视化: 扫描结果不再仅仅是冗长的报告。通过与漏洞管理平台、工单系统(如Jira)、SIEM/SOAR平台的深度集成,实现漏洞从发现、分派、修复到验证的自动化流程。可视化仪表板帮助管理者全局把握安全态势,量化风险。

三、 超越工具:构建以漏洞管理为核心的安全开发生态

漏洞扫描工具的效能发挥,离不开健全的流程与文化建设。在网络与信息安全软件开发中,必须构建一套完整的漏洞管理生命周期:

- 资产清点与管理: 明确“扫什么”,建立动态更新的软件资产清单,包括所有应用程序、组件、服务器、网络设备和云资源。

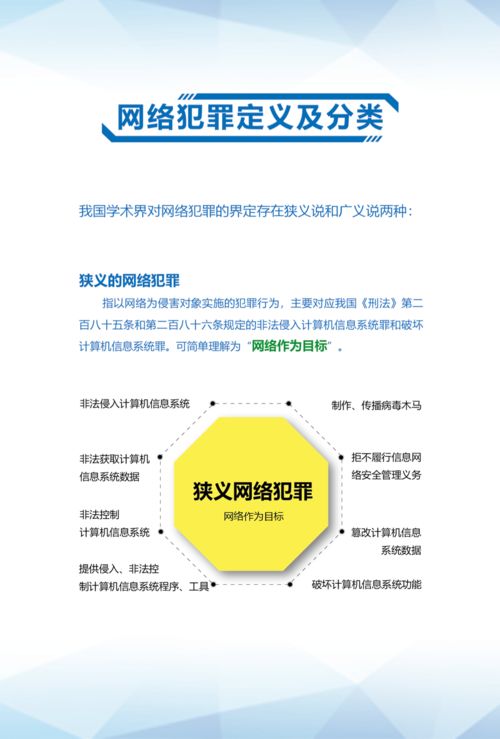

- 优先级与风险评估: 利用上下文信息(如资产重要性、漏洞可利用性、现有缓解措施、业务影响)对扫描发现的漏洞进行精准风险定级,避免团队淹没在“漏洞噪音”中,集中资源解决真正高危的问题。

- 修复与闭环: 建立明确的漏洞修复SLA(服务等级协议),将修复任务自动分配给开发或运维负责人,并跟踪修复进度。通过重新扫描验证修复有效性,形成管理闭环。

- 度量与改进: 定义并跟踪关键安全指标,如平均修复时间(MTTR)、漏洞密度、高风险漏洞趋势等,用以衡量安全开发流程的成熟度,并驱动持续改进。

- 安全培训与意识: 将常见的漏洞模式(如OWASP Top 10)和扫描发现的问题作为案例,对开发人员进行针对性培训,从根源上提升代码安全质量。

###

漏洞扫描已从一项孤立的技术点,演进为驱动整个网络与信息安全软件开发体系持续优化与演进的神经系统。它不仅是发现弱点的“显微镜”,更是衡量安全水位、指导资源投入、塑造安全文化的“指南针”。面对未来愈加复杂的网络威胁,唯有将自动化、智能化、全生命周期的漏洞扫描与管理深度融入软件基因,才能构筑起主动、弹性、可信的数字防线,为数字经济的高质量发展保驾护航。安全之路,始于对每一个漏洞的敬畏与审慎处置。